Schneller Support nach Angriffen / IT-Forensik bei Cybercrime Attacken

IT-Sicherheitscheck & Informationssicherheit nach BSI Grundschutz

Durchführung von Cybersecurity Dienstleistungen von A bis Z

Consulting für IT-Sicherheit und Schwachstellen innerhalb der EDV

Erstellung und Pflege von IT-Sicherheitskonzepten

Systemhaus Unterstützung, Entwicklung IT-Security Strategie

Partner für Ethical Hacking / Pentests

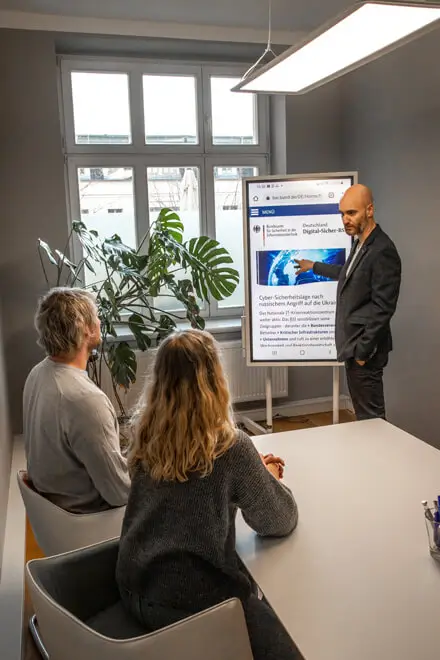

Wir als Penetration Tester haben uns auf Cybersecurity & Schwachstellenanalysen spezialisiert. Hacker und Cyberkriminelle versuchen immer öfter illegal in IT-Systeme einzudringen und Unternehmen, Organisationen und Behörden zu schaden. Im Rahmen einer Sicherheitsanalyse deckt unser Penetrationstest (kurz: Pentest) diese Sicherheitslücken zuverlässig auf.

Wir streben die bestmöglichen IT-Sicherheit für den deutschen Mittelstand an. Das beinhaltet neben der IT-Forensik (im Nachgang eines Sicherheitsvorfalls) auch Trainings der Mitarbeiter zur Verbesserung der IT-Security Awareness.

Simulation der Angriffe auf Schwachstellen in Webanwendungen oder APIs, um Zugriff auf interne Ressourcen zu erhalten

Test der Infrastruktur inkl. Consulting, Beratung

Umfangreiche Tests & Überprüfung der internen und externen IT-Infrastruktur

"Fiktive Angreifer“ zur Analyse und Minimierung der Angriffsfläche

Durchführung eines Sicherheitsvorfalls

Auditierung & Validation des Sicherheitsbewusstseins (Awareness) der Mitarbeiter gegenüber Social Engineering Angriffen (persönliche Beeinflussung)

Zertifizierungen

Simulation von Bedrohungen für die sichere Verarbeitung sensibler Informationen in APPs nach dem OWASP Mobile Security Testing Guide durch Sicherheitsexperten

Fehlerprüfung durch unabhängige Gruppe zwecks Erhöhung der Effektivität

Methodenübergreifende Konfiguration & Simulation realer Angriffsszenarien

Durchführung von Hacking-Projekten

Überprüfung von IoT-Geräten und allen zugehörigen Komponenten (Firmware, Webservices, Konfigurationen, Cloud)

Check der Sicherheit des Datenaustausches zwischen Netzwerken (Sensoren, Software, andere Technologien) → Absprache mit Hackern

Auffinden von Schwachstellen und Bewertung des Patchmanagements mittels automatisierter Scans

einmalig oder in regelmäßigen Abständen

Einsatz von certified Hackers.

ausführlicher Bericht

Überprüfung der i-KFZ-Umgebung (internetbasierte Fahrzeugzulassung) nach Mindestsicherheits-anforderung (MSADP) des KBAs

Überprüfung der i-KFZ-Umgebung (internetbasierte Fahrzeugzulassung) nach Mindestsicherheits-anforderung (MSADP) des KBAs

Prüfung individueller Systeme im Hinblick auf die Informationssicherheit

Individuelle Überprüfung von Risiken für Cyberangriffe

Handlungsempfehlungen für weitere Sicherheitsmaßnahmen

Weitere Sicherheitsdienstleistungen

Der Penetrationstest (auch: IT-Sicherheitsaudit oder Security Scan) kann als empirischer Teil einer IT-Schwachstellenanalyse beschrieben werden. Nach der Analyse des individuellen Gefahrenpotentials sowie der anschließenden Planung wird versucht, IT-Systeme und Unternehmensstrukturen mit speziellen Tools (Software) und Social-Engineering Methoden zu penetrieren. Ziel ist es, ein realistisches Abbild der Sicherheitslücken zu erstellen, um diese durch gezielte Maßnahmen schließen zu können.

Wir beraten Sie zu allen Fragen rund um das Thema Cyber-Sicherheit. Wir richten uns individuell nach Ihrem Digitalisierungsgrad und vorhandenen IT-Security-Lösungen.

Verteilte Infrastrukturen stellen eine Herausforderung in Punkto IT-Sicherheit dar. Wir stellen sicher, dass alle dezentralen Systeme unter einem Schutzschirm agieren.

Ein regelmäßiger Sicherheitsaudit hilft vor bösen Überraschungen. Für ständig neue Bedrohungen und Angriffsvektoren stellen wir Ihre Informationssicherheit auf den Prüfstand.

Managed Services im Bereich der IT-Sicherheit verhelfen zur kontinuierlichen Absicherung von Schwachstellen im Unternehmen je nach aktueller Sicherheitslage.

Cyber-Risiken sind trotz aller Maßnahmen immer vorhanden. Mit individuell zugeschnittenen Cyberversicherungen vermitteln wir über unsere Partner den optimalen Cyberschutz.

Der Social-Engineering-Penetrationstest basiert auf der Beeinflussung von Mitarbeiterinnen und Mitarbeitern, um an Zugangsdaten oder andere Informationen zu gelangen. Denn neben technischen Schwachstellen, können auch organisatorische Lücken die IT-Sicherheit von Unternehmen und Behörden bedrohen. Oft reicht eine umfassende Schulung des Personals aus, um diese Schwachstellen abzusichern.

Bevor unsere IT-Security-Experten in Stadt den Pentest durchführen können, wird Ihr ausdrückliches Einverständnis benötigt. Die Durchführung eines Penetrationstests ohne Einverständniserklärung wäre illegal.

Vorstand kiwiko eG (IT-Expertennetzwerk)

Im Fachbeirat der Transferstelle IT-Sicherheit & Mittelstand (TISiM)

Autor von "Das IT-Security Mindset"

CEO Bindig Media GmbH (IT-Beratung & Datenforensik)

Unternehmen und Behörden sind verschiedensten IT-Security-Gefahren ausgesetzt. Neben Phishing und Social-Engineering gefährden auch Malware, Keylogger, Brute-Force- & Wörterbuch-Attacken, Session Fixation, Cross-Site-Cooking, Cross-Site-Request-Forgery (XSRF), URL-Spoofing, Mail-Spoofing, Session Poisoning und Cross-Site-Tracing die Datensicherheit von Privatleuten und Organisationen.

Penetrationstests sollten bestenfalls prophylaktisch durchgeführt werden. Möglich Szenarien sind beispielsweise die Anbindung alter und neuer Büros, die Bereitstellung einer neuen Netzwerkinfrastruktur (oder die Erweiterung bestehender Netzwerke) sowie das Rollout einer neuen Anwendung. Zudem empfiehlt es sich, sensible Bereiche in regelmäßigen Abständen erneut zu prüfen (periodischer Penetrationstest).

Häufig werden die Default Settings (Vorgabeeinstellungen) von Routern, Firewalls und Webservern nicht abgeändert. Auch unverschlüsselte oder sehr leicht zu knackende Passwörter sind eine Gefahr. Neben mangelhaften Wartungskonzepten sollte außerdem die Verwendung unsicherer Dienste wie telnet, SNMP, RDP, X, SMB, MSRPC überprüft werden.

Teilbereiche von Penetrationstest wie die automatisierte Prüfung von Sicherheitslücken mittels Vulnerability Scannern kann periodisch in Eigenregie erfolgen. Eine umfassende, empirische Sicherheitsanalyse, die auch manuelle Maßnahmen mit einschließt, kann jedoch nur durch externe IT-Sicherheitsexperten durchgeführt werden.

Schnelle Reaktionszeit

Hohe Vertraulichkeit

Attraktive Konditionen

Professionelle Umsetzung

Individuelles Reporting

Sie müssen den Inhalt von reCAPTCHA laden, um das Formular abzuschicken. Bitte beachten Sie, dass dabei Daten mit Drittanbietern ausgetauscht werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Instagram. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen